当サイトのレンタルサーバはエックスサーバー

当ブログは10年ほど前から運営してますが、これまで3回のサーバ移行を経験しています

初回:SiteMixという無料のブログサービス2回目:GMO共用レンタルサーバ

3回目:エックスサーバー ←いま

claude code&coworkに挑戦

開発現場から徐々に疎遠になりつつある立場であるが、昨今のAIニーズにはついていく必要があり、遅ればせながらClaudeCodeとCoworkに挑戦中なのです

ClaudeCodeはとあるスクールに通い、課題を対応しながら基 ...

音声ノイズの必需品 USB DAC

中学生時代の同窓会があり、音楽とかPCにかかわる全般を担当することになった。(その詳細は別途記事にします)。BGMは当時流れていた音楽を中心にということで、AmazonMusicでリストを作成した再生することにしたのですが、そもそも会 ...

auから楽天モバイルへのMNPで乗り換え

20年以上使い続けてきたKDDI(AU)から、楽天モバイルに乗り換えました。

回線に不安があって躊躇してたんだけど、月額がジワジワとボディブローのようにダメージがあって。

思い切って乗り換えを決断しました。

【新企画】お名前.com → エックスサーバーに移行する

当サイトはお名前.comのレンタルサーバーで運営しています。

お名前ドットコムのレンタルサーバーから、エックスサーバーに移管する計画をまとめます

エックスサーバーへの移管計画エックスサーバーは名実ともに有名なレ ...

Reactで初プログラミング Single Page Application

Reactは、UI用のJavascriptライブラリで、いま非常に話題のプログラムモジュールです

React公式サイト

ReactはFacebookが開発し、2013 ...

【レビュー】高性能のDynabookを4万円で購入<楽天・中古> SSD

コロナ禍で在宅ワークが増えて、自宅のPCを使うことが増えました。

Windows7のAcerのノートPCを使っていたんだけど、新調したディスプレイの解像度に合わず、PCも購入することにしたのです。 ...

Software caused connection abort: cache: error returned while trying to return disk cached data

virtualhost内でmod_disk_cache有効後に以下のエラーが発生

errorSoftware caused connection abort: cache: error ret ...

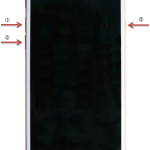

iPhoneがフリーズ!強制再起動で復活♪

突然iPhoneがフリーズして電源やホームボタンなどが全く反応しなくなってしまったのです。なんの前触れもなく突然に。なにをしても全く反応がない。ただ、キャプチャボタンの効果音はしている。というこ ...

中国からの大量アクセス(DDos)に泣かされた話

負荷が高いサーバーが有り原因を見てみるとアクセスが集中しているような状況だった。詳しく調べてみると、とあるURLへのアクセスが集中している

/otn/leftTicket/queryA?le ...