TLS1.2 設定方法 確認方法 apache編

TLS1.2 へ移行の流れ

SSL/TLS技術により暗号化通信がされているHTTP接続ですが、脆弱性は絶えず常に進化しています。

これまではTLS1.0~TLS1.1が主流でしたが、最近はTLS1.2への移行が進んでします。

各社レンタルサーバーやAPI提供業者からもTLS1.2へ移行し始めています。

当ブログが稼働しているお名前.com レンタルサーバー![]() からも以下のような案内が出ています。

からも以下のような案内が出ています。

このたび、弊社 共用サーバーサービス を安全にご利用いただくために、

暗号化通信の方式である「TLS1.0」および「TLS1.1」のサポートを

「2018年6月21日」から順次無効化してまいります。

■対象プラン

共用サーバーSD / ホームページエディター

■概要

通信の安全性の確保のため「TLS1.0/TLS1.1」の暗号化通信を無効化いたします。

■影響

無効化後、「TLS1.2」に対応していないパソコンやスマートフォンのOSや、

ご利用のブラウザのバージョンによっては、「https://」で始まるURLの

ウェブページにアクセスすることができません。

※「http://」のサイトには影響はございません。

TLS1.2は、TLS1.0やTLS1.1で発見された脆弱性が克服されているバージョンであり、より安全な接続をするために必要なものなのです。

SSL3.0~TLS1.2の歴史的変更にともなう変更点はこのサイトにうまくまとめられています。興味ある方は読んでみても良いかと思います。

TLS1.2 設定編

apacheなどWEBサーバーを運営している方向けの内容です。

WEBサーバーの設定なんか必要ない!

というかたは、読み飛ばしてください。

apacheを例にします。IISをご利用の方は読み替えてください。

修正ファイル

ssl.conf

SSLを利用しているWEBサーバーなら、apache定義ファイルにあると思います。

修正内容

SSLProtocol +TLSv1.2

SSLProtocol という定義があると思うので、上記の内容に変更後、apacheを再起動すれば設定完了です。

TLS1.2 確認方法

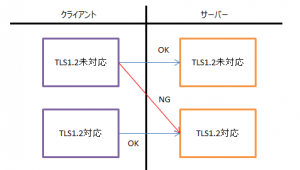

APIを呼び出すサーバーの場合、稼働しているサーバーがTLS1.2に対応していないとエラーになります。

接続先がTLS1.2に対応するときには、接続元のクライアントもTLS1.2に対応しておかないと不具合になりますので注意が必要です!

確認方法は次のとおりです。SSHのコマンドラインから確認できます。

curl https://TLS1.2対応の接続先URL/

これでレスポンスが正常に戻ってくれば問題なし。connect errorになればTLS1.2未対応ということになります!

早目のチェックと対応を

接続先がTLS1.2に変更してからでは手遅れになります。早目のチェックと対応が必要です!TLS1.2への対応方法はまた後日記事にします。

ディスカッション

コメント一覧

まだ、コメントがありません